- كورسات

إدارة الأعمال

الشبكات و تكنولوجيا المعلوماتإدارة البياناتتطوير البرمجياتالتحول الرقميالتصميم و الجرافيك

- المسارات التعليمية

- تكنولوجي

إدارة الأعمال

كن السطر الأول للدفاع مع شهادة Cisco CyberOps Professional Certification.

حماية، اكتشاف، والدفاع ضد تهديدات الأمان السيبراني

تلبي هذا الطلب وتؤكد قدراتك كمحلل أمان المعلومات في مجالات الاستجابة للحوادث، وأمان السحابة، وغيرها من مجالات الأمان الدفاعي النشط.

تساعد دورة “Conducting Forensic Analysis and Incident Response Using Cisco Technologies for CyberOps (CBRFIR) v1.0” على بناء معرفتك ومهاراتك في مجال الأدلة الرقمية واستجابة الحوادث (DFIR) وأمان السيبراني.

تعد الدورة للتمييز بين التهديدات والضعف والحوادث في مجال الأمان السيبراني والاستجابة لها.

بالإضافة إلى ذلك، ستتعرف أيضًا على الأدلة الرقمية، بما في ذلك جمع وفحص الأدلة الرقمية على الأجهزة الإلكترونية وستتعلم كيفية بناء استجابة للتهديدات والهجمات التالية.

سيتعلم الطلاب أيضًا القيام بتدقيقات استباقية لمنع الهجمات المستقبلية.

تعد دورة “Conducting Forensic Analysis and Incident Response Using Cisco Technologies for CyberOps (CBRFIR) v1.0” أيضًا لاجتياز امتحان 300-215 CBRFIR.

ستساعد هذه الدورة على:

تطوير فهم متنوع لتهديدات الأمان السيبراني والضعف

إنشاء إطار للاستجابة بشكل استباقي لتهديدات الأمان السيبراني والضعف

مخطط الدورة:

الوحدة 1: الأساسيات

تحليل المكونات المطلوبة لتقرير تحليل أسباب الجذور

وصف عملية أداء تحليل الأدلة الرقمية لأجهزة الشبكة الأساسية

وصف تكتيكات وتقنيات وإجراءات مكافحة الأدلة الرقمية

التعرف على تقنيات الترميز والإخفاء (مثل ترميز القاعدة 64 وترميز السداسي عشري)

وصف استخدام وخصائص قواعد YARA (الأساسية) لتحديد البرمجيات الخبيثة وتصنيفها ووثائقتها

وصف دور:

وصف المشكلات المتعلقة بجمع الأدلة من بيئات افتراضية (مزودي السحابة الرئيسيين)

الوحدة 2: تقنيات الأدلة الرقمية

التعرف على الأساليب المُعرّفة في إطار هجمات MITRE لأداء تحليل البرمجيات الخبيثة بدون ملفات

تحديد الملفات المطلوبة وموقعها على الجهاز المضيف

تقييم النواتج لتحديد مؤشرات الاختراق على الجهاز المضيف

تحديد نوع الشيفرة استنادًا إلى مقتطف مقدم

إنشاء نصوص Python وPowerShell وBash لتحليل والبحث في سجلات أو مصادر بيانات متعددة (مثل Cisco Umbrella وSourcefire IPS وAMP for Endpoints وAMP for Network وPX Grid)

التعرف على الغرض واستخدام ووظيفة المكتبات والأدوات (مثل Volatility وSysternals وأدوات SIFT وTCPdump)

الوحدة 3: تقنيات الاستجابة للحوادث

تفسير سجلات التنبيه (مثل أنظمة اكتشاف الاختراق/التوجيه وسجلات النظام)

تحديد البيانات المرتبطة استنادًا إلى نوع الحادث (النشاط المستند إلى المضيف والشبكة)

تحديد سبل الهجوم أو سطح الهجوم والتوصية بالتخفيف في سيناريو معين

التوصية بالإجراءات استنادًا إلى تحليل ما بعد الحادث

التوصية بتقنيات التخفيف للتنبيهات المقيمة من أنظمة الجدران النارية وأنظمة منع الاختراق (IPS) وأدوات تحليل البيانات (مثل Cisco Umbrella Investigate وCisco Stealthwatch وCisco SecureX) وغيرها من الأنظمة للاستجابة للحوادث السيبرانية

التوصية بالاستجابة للاستغلالات 0 يوم (إدارة الضعف)

التوصية بالاستجابة استنادًا إلى أدلة المخابرات

التوصية بحلا أمان سيسكو للاكتشاف والوقاية، في سيناريو معين

تفسير بيانات المخابرات التهديدات لتحديد مؤشرات التهديد الداخلية والخارجية

تقييم القطع من بيانات المخابرات التهديدات لتحديد ملف تهديد الجهة

وصف قدرات حلا سيسكو الأمان ذات الصلة ببيانات المخابرات التهديدات (مثل Cisco Umbrella وSourcefire IPS وAMP for Endpoints وAMP for Network)

الوحدة 4: عمليات الأدلة الرقمية

وصف تقنيات مكافحة الأدلة الرقمية (مثل التصحيح والموقع الجغرافي والإخفاء)

تحليل سجلات التطبيقات الويب الحديثة والخوادم (مثل Apache وNGINX)

تحليل حركة الشبكة المرتبطة بالأنشطة الخبيثة باستخدام أدوات مراقبة الشبكة (مثل NetFlow وعرض تصفية في Wireshark)

التوصية بالخطوة/الخطوات التالية في عملية تقييم الملفات استنادًا إلى سمات مميزة للملفات في سيناريو معين

تفسير الثنائيات باستخدام أدوات سطر الأوامر الواجهة (مثل Linux وPython وBash)

الوحدة 5: عمليات استجابة للحوادث

وصف أهداف الاستجابة للحوادث

تقييم العناصر المطلوبة في دليل استجابة الحادث

تقييم العناصر ذات الصلة من تقرير ThreatGrid

التوصية بالخطوة/الخطوات التالية في عملية تقييم الملفات من الأجهزة المضيفة وأداء مسح عشوائي في سيناريو معين

تحليل المعلومات الهجومية المقدمة بتنسيقات مختلفة (مثل STIX وTAXII)

تحليل المكونات المطلوبة لتقرير تحليل أسباب الجذور.

استخدام أدوات مثل YARA لتحديد البرمجيات الخبيثة.

التعرف على الأساليب المُعرّفة في إطار هجمات MITRE.

الاستفادة من البرمجة النصية لتحليل والبحث في سجلات أو مصادر بيانات متعددة مثل Cisco Umbrella وSourcefire IPS وAMP for Endpoints وAMP for Network وPX Grid.

توصية بالإجراءات استنادًا إلى تحليل ما بعد الحادث.

تحديد البيانات المرتبطة استنادًا إلى نوع الحادث (النشاط المستند إلى المضيف والشبكة).

تقييم التنبيهات من مصادر مثل أنظمة الجدران النارية وأنظمة منع الاختراق (IPS) وأدوات تحليل البيانات مثل Cisco Umbrella Investigate وCisco Stealthwatch وCisco SecureX، وغيرها من الأنظمة للاستجابة للحوادث السيبرانية وتوصية بتخفيفها.

تقييم العناصر المطلوبة في دليل استجابة الحادث والمكونات ذات الصلة من تقرير ThreatGrid.

تحليل معلومات التهديد المقدمة بتنسيقات مختلفة مثل STIX وTAXII.

محللو مركز عمليات الأمان (SOC)، المستويين 1 و 2.

باحثون في التهديدات.

محللو برامج البرمجيات الخبيثة.

محللو أدلة الرقمية.

محللو تكامل الهواتف الحاسوبية (CTI).

محللو استجابة الحوادث.

مهندسو مركز عمليات الأمان.

مهندسو الأمان.

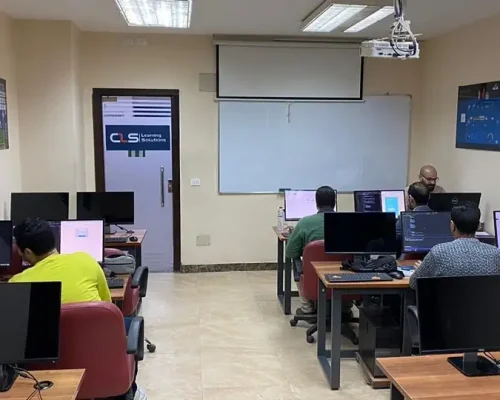

نحن في السوق منذ عام 1995، واكتسبنا خبرة واسعة في مجال التدريب، وقدمنا التدريب لأكثر من 100000 متدرب منذ ذلك الحين، في مصر، ومنطقة الشرق الأوسط وشمال إفريقيا.

قاعات CLS مجهزة تجهيزًا جيدًا بتقنيات الأجهزة والبرامج القوية التي تساعد كل من الطلاب والمدربين على قيادة برامج تدريبية فعالة وسلسة للغاية.

نقدم لعملائنا أفضل الحلول المصممة خصيصًا لتلبية احتياجاتهم وأهدافهم المحددة. فريقنا مؤهل تأهيلا عاليا للرد على أي أسئلة لديك.

CLS هي شريك معتمد من قبل قادة التكنولوجيا. وهذا يعني أن برامجنا التدريبية من أعلى مصادر الجودة.

نحن على اطلاع دائم بأي تغيير في السوق وفي مجال التكنولوجيا، لذلك ستكون برامجنا التدريبية دائمًا محدثة وفقًا لأحدث المعايير العالمية، ومواكبة لسوق العمل العالمي المتغير باستمرار.

نحن نختار أفضل المدربين، المعتمدين من شركات عالمية موثوقة. وهم يشاركون خبرتهم المهنية مع المتدربين، حتى يتمكنوا من الحصول على خبرة عملية واضحة.

أنا أحضر الآن تدريب CEH مع المهندس محمد حمدي، وتدريب CISSP مع المهندس محمد جوهر، لقد تعلمت منه الكثير حقًا، كل شيء هنا في CLS مرضي للغاية بما في ذلك الفصول الدراسية.

لقد قمنا بأخذ سلسلة من الدورات في وحدة التحول الرقمي بالوزارة. وانتهينا للتو من دورة تدريب شهادة CRISC مع الدكتور عادل عبد المنعم. شكراً لجميع جهودكم في CLS، نقدر ذلك حقًا.

أنا وزملائي نعمل في منظمة حكومية. لقد أخذنا عددًا من دورات التدريب في مجال الأمن السيبراني مع CLS، بدءًا من CEH وCISSP. وحقا أعجبنا كل شيء هنا، من المدربين إلى الموظفين والبيئة بأكملها.

أنا حاليًا أحضر دورة ASP.NET Core مع MVC مع المهندس محمد هشام. لقد تعلمت الكثير منه حقًا، وكل شيء هنا في مركز تعلم البرمجة مرضي للغاية، بما في ذلك المرافق. شكرًا لكم جميعًا.

كانت تجربة رائعة لتأهيل الكوادر في وحدات التحول الرقمي في الوكالات الحكومية التي تنتقل إلى العاصمة الإدارية، شكراً CLS .

أنا حاليًا أحضر دورة ASP.NET Core مع MVC مع المهندس محمد هشام. كانت تجربة تعليمية مختلفة، وكل شيء هنا في CLS مفيد ومبهج للغاية، بما في ذلك المرافق. شكرًا لكم جميعًا.

أنا حاليًا أحضر دورة تدريب شهادة CRISC مع الدكتور عادل عبد المنعم. لقد تعلمت الكثير منه حقًا، وكل شيء هنا في CLS جميل للغاية، بما في ذلك المرافق والمواقع والفريق.

أنا حاليًا أحضر دورة ASP.NET Core مع MVC مع المهندس محمد هشام. وأضاف لي الكثير، وكل مراحل الدورة في CLSكانت مفيدة ومليئة بالخبرات، شكرًا لمجهوداتكم وإخلاصكم.

استفد من كل لحظة، تعلم مع CLS، مركز التدريب المصنف كأفضل مركز تدريب في مصر منذ عام 1995، 28 عامًا من الخبرة في تدريب الشركات والأفراد في مصر ومنطقة الشرق الأوسط وشمال أفريقيا.

© 2026 - CLS لحلول التعليم | جميع الحقوق محفوظة.